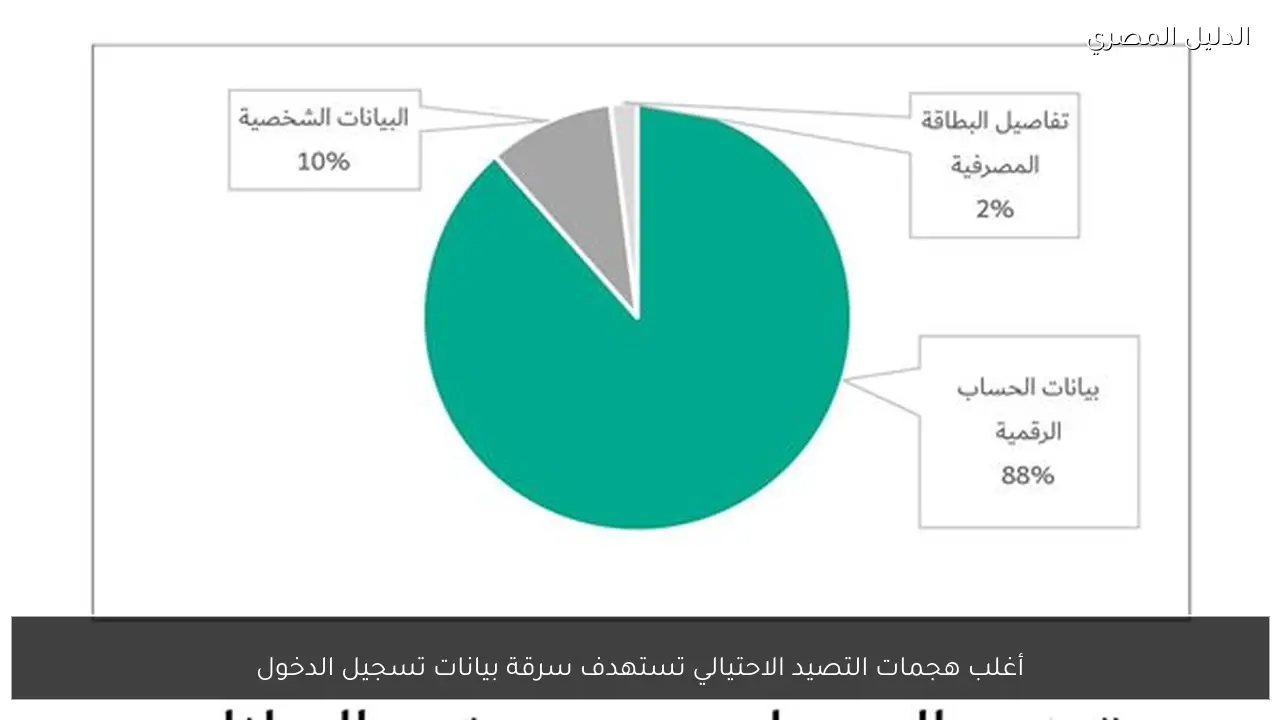

أجرت كاسبرسكي دراسة حول حملات التصيد الاحتيالي بين يناير وسبتمبر 2025، ووجدت أن 88.5% من الهجمات كانت تهدف لسرقة بيانات تسجيل الدخول لحسابات متنوعة، بينما كانت 9.5% منها تستهدف جمع بيانات شخصية مثل الأسماء والعناوين وتواريخ الميلاد، و2% منها كانت تسعى للحصول على معلومات بطاقات المصارف.

خلال الفترة من نوفمبر 2024 إلى أكتوبر 2025، نقر المستخدمون في منطقة الشرق الأوسط على أكثر من 47 مليون رابط تصيد احتيالي، وتم اكتشاف جميع هذه الروابط وحظرها.

لكن ليس كل المستخدمين لديهم وسائل حماية على أجهزتهم، وما زال التصيد الاحتيالي يُعتبر من أبرز التهديدات السيبرانية، حيث يقوم المهاجمون باستدراج المستخدمين إلى مواقع مزيفة، مما يؤدي إلى كشفهم عن بيانات تسجيل الدخول أو معلومات شخصية أو تفاصيل بطاقات مصرفية دون أن يدركوا ذلك.

تشير الأبحاث إلى أن معظم صفحات التصيد الاحتيالي تُستخدم لنقل المعلومات المسروقة عبر البريد الإلكتروني أو بوتات التيليجرام أو لوحات تحكم تحت سيطرة المهاجمين، قبل أن تُستخدم في قنوات البيع غير المشروعة.

البيانات المسروقة لا تُستخدم لمرة واحدة فقط، بل تُجمع من حملات متعددة في ملفات بيانات ضخمة تُباع في أسواق الويب المظلم، وقد يصل سعرها أحيانًا إلى 50 دولارًا أمريكيًا فقط.

المشترون يقومون بفرز البيانات والتحقق منها لمعرفة الحسابات النشطة وإمكانية استخدامها مجددًا في منصات وخدمات مختلفة، ووفقًا لمعلومات استخبارات البصمة الرقمية من كاسبرسكي، تراوحت أسعار البيانات خلال 2025 بين 0.90 دولار أمريكي لبيانات تسجيل الدخول إلى بوابات الإنترنت العالمية و105 دولارات لبيانات منصات العملات المشفرة و350 دولارًا أمريكيًا لبيانات منصات الخدمات المصرفية الإلكترونية.

أما بالنسبة للوثائق الشخصية مثل جوازات السفر أو بطاقات الهوية، فقد بلغ متوسط سعرها نحو 15 دولارًا أمريكيًا، مع تأثير عوامل مثل عمر الحساب ورصيده وطرق الدفع المرتبطة به وإعدادات الأمان على السعر.

مع تنويع المهاجمين لمجموعات البيانات ودمجها بمعلومات جديدة، يمكنهم تكوين ملفات رقمية دقيقة تُستخدم لاحقًا لاستهداف مديري تنفيذيين أو موظفين في الفرق المالية أو مسؤولي تقنية المعلومات أو أفراد يمتلكون أصولًا قيمة أو وثائق شخصية.

تقول أولغا ألتوخوفا، خبيرة تحليل محتوى الويب في كاسبرسكي، إن تحليلهم يظهر أن 90% من هجمات التصيد الاحتيالي تستهدف بيانات تسجيل الدخول، وعندما تُجمع هذه البيانات، فإنها تخضع للفحص وتُباع بعد سنوات من عمليات السرقة الأولية، وعندما تُضاف إليها معلومات جديدة، يمكن استخدامها في الاستيلاء على الحسابات وشن هجمات على الأفراد والمؤسسات.

المعلومات مفتوحة المصدر

المهاجمون يستفيدون من المعلومات الاستخبارية مفتوحة المصدر وبيانات الاختراقات القديمة، مما يمكنهم من ابتكار عمليات احتيال مخصصة للغاية، وبذلك يصبح الضحايا أهدافًا طويلة الأمد لسرقة الهوية أو الابتزاز أو الاحتيال المالي.